Realizzazione e Gestione Progetti Web

- Le competenze di sempre per cui preferirci -

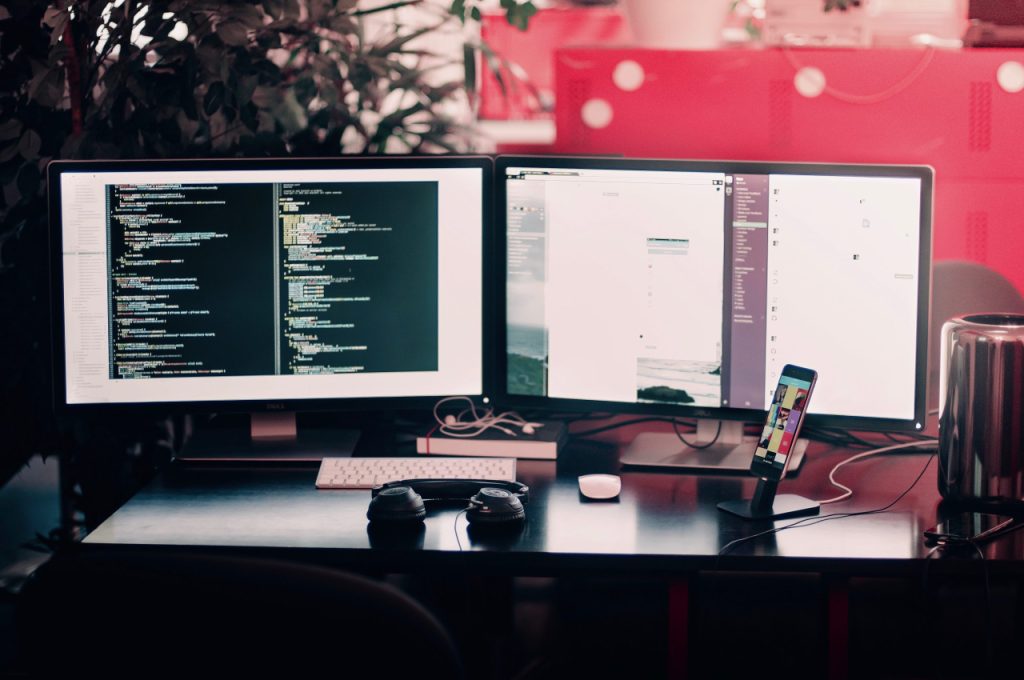

Sviluppo Progetti Web

Puoi scegliere fra un economico design prêt à porter o una precisa realizzazione sartoriale per il Tuo Sito Web WordPress o e-commerce Zen Cart o in HTML.

Digitalizzare e Ottimizzare alla perfezione

Nostro punto di forza sono le idee, lo sviluppo ed il supporto tecnico e pratico alla crescita ∞ di produttività aziendale e del Tuo Progetto Web.

Dominio Hosting Email

La gestione sicura 24/365 del Tuo Web: sito, email, database, SSL, tutto, una filosofia semplice ed apprezzata: problemi zero!

Dritti all'Obiettivo

Design di forme e sapori ai contenuti sia per piacere che soprattutto per convertire con un'attenzione maniacale al budget.

Help Desk & Consulenza

Impostare e gestire Google Local Business, Facebook, Instagram, Twitter...

Idee! Per SEO e Marketing

Anni di esperienza e pensare fuori dagli schemi fa la differenza.

OPZIONE.COM a Capiago Intimiano (COMO) dal 2000 domini, hosting, email, database, SSL:

Servizi Professionali con supporto tecnico e assistenza top per WordPress, Zen Cart, Joomla.

Informativa Privacy - Gestione Cookie

OPZIONE.COM Via Regina Margherita 33 - 22070 INTIMIANO (CO)

- P.IVA 02647740139 - C.C.I.A.A. N. 278886 -